近期,瑞星安全研究院发现挖矿病毒——DTLMiner再次进行了更新。此次病毒作者竟借助COVID-19新冠病毒疫情进行钓鱼邮件传播,如果用户点击邮件附件就可能感染,从而导致计算机成为为黑客获利的“矿机”。

瑞星提醒广大国内企业注意防御,避免中招!!!

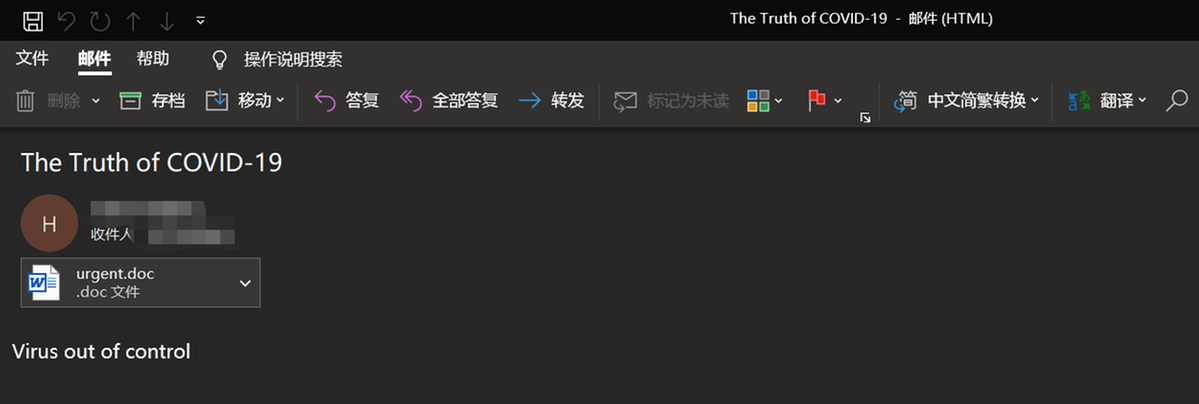

钓鱼邮件截图

传播方式:

近年来,DTLMiner借助各种热点事件、最新漏洞等方式不断更新,不断传播。

目前最新版本,会利用永恒之蓝漏洞、CVE-2017-8464漏洞传播;

利用域账户弱口令、MSSQL弱口令、RDP弱口令传播;

利用钓鱼邮件传播(新增);

此外,还会抓取系统内密码来扩充自己的弱密码库,提高利用弱密码入侵的成功率。

目前,瑞星ESM(下一代网络版)和其他具备杀毒功能的产品均已具备对该木马的防御和查杀能力,广大瑞星用户升级至最新版本即可。

瑞星ESM查杀病毒截图

防御建议:

1、安装永恒之蓝漏洞补丁、"震网三代”(CVE-2017-8464)漏洞补丁以及BlueKeep(CVE-2019-0708)漏洞补丁,防止病毒通过漏洞植入;

2、及时跟进打好Office套件相关补丁;

3、系统和数据库不要使用弱口令账号密码;

4、多台机器不要使用相同密码,病毒会抓取本机密码,攻击局域网中的其它机器;

5、安装杀毒软件,保持防护开启。对于来历不明、内容敏感以及引导关闭杀毒软件和Office宏安全特性的文档保持高度警惕。